6 основных советов, как избежать нападения на улице

Летом мы любим гулять не только днем, но и ночью. Но мошенники тоже помнят об этом, поэтому стоит быть более внимательными, проходя по темной улице. Вот 6 советов, как избежать нападения на улице.

1. Если вам приходится возвращаться домой в темное время суток, придерживайтесь центральных улиц: они, как правило, многолюдны и хорошо освещены. Часто на них расположены до поздней ночи работающие заведения, куда можно зайти в крайнем случае. Не пытайтесь срезать путь через темные дворы и переулки, даже если уверены, что «так будет быстрей» и «никогда тут ничего не случалось».

2. Если вы можете пройти в компании хотя бы часть пути – не пренебрегайте этим. Даже если ваш спутник не мужчина-защитник, а такая же, как вы, хрупкая девушка, риск попасть в неприятности уменьшается – на двоих нападают реже, потому что одна из «жертв» может убежать и вызвать полицию.

3. Если вам кажется, что за вами кто-то идет (неважно, день это или вечер), постарайтесь зайти в магазин или кафе и оттуда дозвониться кому-то, кто сможет вас встретить. Если никто не может – имитируйте громкий разговор по телефону, договариваясь о встрече. Не пытайтесь «оторваться», сворачивая во дворы. Лучше уж сядьте на автобус на пару остановок (но только если маршрут вам знаком и вы выйдете в людном месте).

4. С незнакомыми людьми не стоит разговаривать и уж точно нельзя соглашаться зайти в бар или прогуляться. И самое главное – никогда не садитесь в машину к незнакомцу (если это не вызванное вами такси). Если вам необходимо все же поймать попутку на дороге, то выбирайте машины, где водитель – женщина (или есть женщина-пасажир).

5. Кто бы что ни говорил, но существует провоцирующий стиль одежды. И если вы знаете, что вам придется возвращаться домой поздно и одной, лучше не надевать мини-юбку или прозрачную блузку.

6. Существует и провоцирующее поведение. И потому, если вы хотите добраться домой без проблем, лучше быть трезвой, вести себя спокойно, не говорить комплименты незнакомым мужчинам и не принимать «соблазнительных» поз.

Читайте также:

4 основных совета, как не попасться на уловки мошенников

3 основных способа, как расстаться с кредитной картой

Как избежать нападения собаки? Правила хорошего тона для двуногих

Как избежать нападения собаки? Правила хорошего тона для двуногих

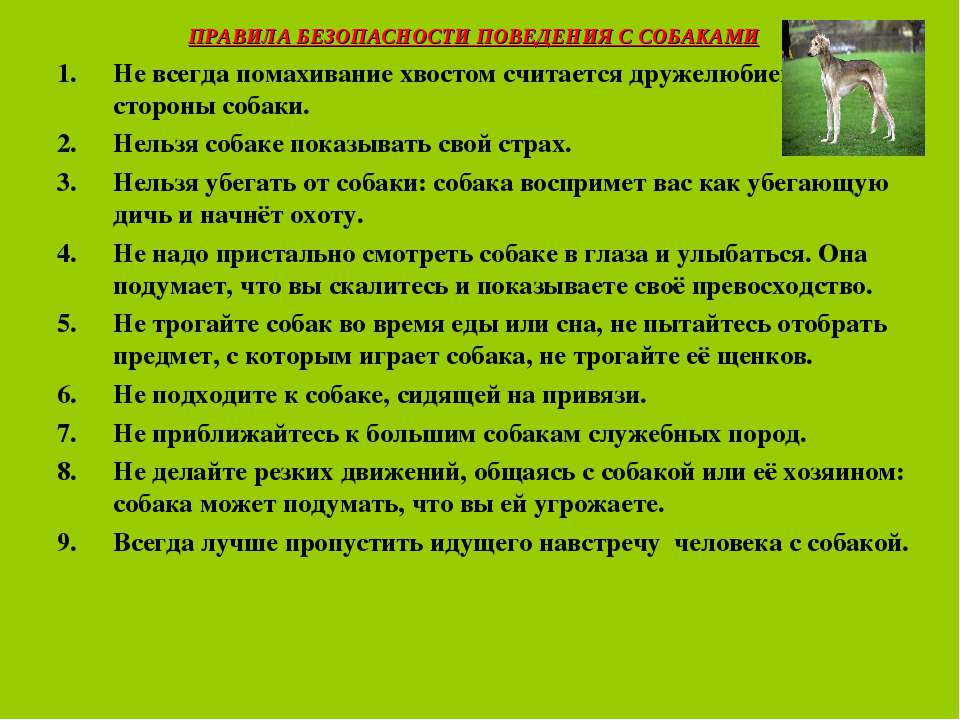

Самооборона от собаки должна иметь место исключительно в случае, если избежать конфликта невозможно. То есть не стоит бросаться на животное просто потому, что его поведение показалось опасным. Обычно оказывается, что столкновения можно было избежать и, более того, что именно поведение человека и спровоцировало нападение.Почему-то многие забывают, что собака – не человек, что ее психология и восприятие мира принципиально отличаются от наших. Вот несколько пунктов, непонимание которых обычно и ведет к конфликтам между человеком и животным:

– собака не обязательно воспринимает вас как человека – то есть существо принципиально иного вида; лучше заранее предполагать, что в ее понимании мы – другая (хотя и особая) порода собак;

– собака – стайный хищник, а следовательно, для нее нормально охранять «своих», членов стаи, от чужаков;

– собака – животное территориальное, ей свойственна охрана своей территории;

– многие ситуации собака и человек воспринимают по-разному – а следовательно, человек, сам того не желая, может спровоцировать животное на агрессивные действия.

Первым и основным врагом человека при встрече с собакой является страх. Именно страх заставляет нас видеть несуществующую опасность, провоцируя на необдуманные и неразумные действия. Как это ни странно, обычно именно человек первым переходит к агрессивным действиям.

Итак: сам факт того, что собака приближается к человеку, отнюдь не означает угрозы. Если собака приближается, постарайтесь осторожно уйти с траектории ее движения. Очень возможно, что животное просто проследует мимо. Если даже направление ее движения изменилось – это не обязательно означает угрозу. Чаще всего собака пытается опознать оказавшийся в зоне ее внимания (например, на ее территории) объект. А наиболее надежно для собаки опознание с помощью обоняния – наиболее развитого органа чувств. В большинстве случаев оценка может быть произведена с дистанции 1–4 метров, но иногда для успешной идентификации собаке требуется приблизиться вплотную.

Очень возможно, что животное просто проследует мимо. Если даже направление ее движения изменилось – это не обязательно означает угрозу. Чаще всего собака пытается опознать оказавшийся в зоне ее внимания (например, на ее территории) объект. А наиболее надежно для собаки опознание с помощью обоняния – наиболее развитого органа чувств. В большинстве случаев оценка может быть произведена с дистанции 1–4 метров, но иногда для успешной идентификации собаке требуется приблизиться вплотную.

Здесь-то чаще всего неправильное поведение человека и провоцирует собаку на агрессивные действия. Ведь далеко не всем нравится, когда незнакомая собака приближается на дистанцию тактильного контакта. А если собака крупная, да еще и уличная – тем более. Кто-то уже воспринимает приближение как нападение, кто-то испытывает брезгливость по отношению к бродячим животным – конкретная причина здесь не столь уж принципиальна. Важно другое: в этот момент резкое движение – отшатывание, отдергивание руки (а тем более ее вскидывание или замах), крик легко могут спровоцировать нападение.

Впрочем, именно о нападении речь, скорее всего, не идет. Чаще это укус или удар зубами. И вполне вероятно, что этим все и закончится. Неприятно, конечно – но разве лучше быть порванным в реальной схватке с собакой, пусть даже вы выйдете из нее победителем?

Лучше всего дать себя обнюхать. Не поднимайте и не убирайте руки (в крайнем случае, положение рук перед собой даст некоторые шансы защититься), позвольте зверю обнюхать раскрытую ладонь. Чаще всего, убедившись в безопасности двуногого, животное удаляется.

Не присаживайтесь на корточки – таким образом вы выходите из более высокой и доминантной позиции, да еще и приближаете лицо к зубам собаки. Не повышайте голоса и уж точно не пытайтесь говорить с угрожающими интонациями.

Если речь идет не об одиночной собаке, а о стае – ситуация становится гораздо более угрожающей, но правила поведения остаются теми же. В этом случае контакт с человеком, как правило, осуществляет вожак. В любом случае – сколько бы ни было собак, лучше всего демонстрировать полнейшее спокойствие и равнодушие. Постарайтесь встать спиной к чему-либо, не позволяя животным окружить вас. Уходите (а также обходите стаю) медленно, желательно не поворачиваясь спиной и спокойно контролируя окружающее пространство.

В любом случае – сколько бы ни было собак, лучше всего демонстрировать полнейшее спокойствие и равнодушие. Постарайтесь встать спиной к чему-либо, не позволяя животным окружить вас. Уходите (а также обходите стаю) медленно, желательно не поворачиваясь спиной и спокойно контролируя окружающее пространство.

Помните: хотя важно не дать собакам почувствовать ваш страх, столь же важно не пугать животных. Соответственно, не нужно незаметно приближаться к ничего не подозревающей собаке. Гораздо лучше, если вас обнаружат заранее и убедятся в вашей безопасности.

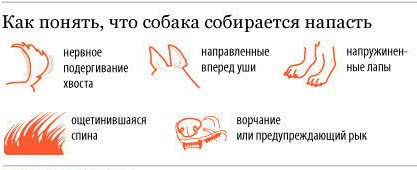

Естественно бывает, что собака проявляет признаки агрессии уже при приближении. И, опять же, лай еще не означает реальной опасности. Помните поговорку: «Бойся не той собаки, что лает, а той, что исподтишка кусает»? Лаем животное старается предупредить о вторжении на его территорию. И наилучшим выходом будет спокойно, без суеты и попыток напугать собаку, удалиться.

Часто встречается рекомендация поднять с земли камень (или сделать вид, что поднимаешь) и замахнуться. По свидетельству применявших, метод вполне эффективен. Но! Во-первых, работает он исключительно с бездомными животными, на себе испытавшими агрессивность двуногих. Во-вторых, ситуации бывают разные, и однозначно предсказать поведение конкретной собаки невозможно.

Например, одиночная собака на нейтральной территории и она же на территории, которую считает «своей»; стая, свора во время «собачьей свадьбы» – ситуации совершенно разные, и соответственно, попытка напугать животных может привести к совершенно разным последствиям. И в-третьих: будьте готовы к тому, что при следующей и всех дальнейших встречах ваше появление будет сопровождаться лаем и суматохой.

Гораздо хуже, если собака начинает атаку сразу. Скорее всего, в этом случае животное будет приближаться молча (хотя не всегда, но, как правило, можно отличить сигналы при атаке от обычного облаивания), быстро и решительно. Здесь можно попытаться как напугать животное, так и сорвать сценарий атаки нестандартным поведением. Можно предложить животному провести идентификацию (см. выше) – не поддерживая предлагаемого вам сценария развития событий, остановиться, продемонстрировать ладони, предлагая обнюхать.

Можно предложить животному провести идентификацию (см. выше) – не поддерживая предлагаемого вам сценария развития событий, остановиться, продемонстрировать ладони, предлагая обнюхать.

Встретили мы и такую рекомендацию: с громким криком шагнуть навстречу, выбрасывая руки в стороны. Способ описывался как прерывающий в большинстве случаев прямую агрессию. Возможен и угрожающий крик-рычание, демонстрирующий готовность к бою. Если у зверя нет особых причин для столкновения – велика вероятность того, что он отступит (хотя гарантии, как вы понимаете, никакой). Правда, и в этих случаях каждое ваше появление здесь в дальнейшем будет встречаться лаем обиженных животных.

Описанные способы, в принципе, применимы и при столкновении с группой собак. В этом случае все «послания» адресуются, прежде всего, вожаку. И, опять же, если первый способ – позволить себя обнюхать – пожалуй, сработает и с бездомной, и с домашней собакой, то эффективность остальных способов применительно к домашним животным сомнительна.

Вообще, говоря с собаками, с которыми вам приходится сталкиваться регулярно (обитателями двора, автостоянки и пр.), проще познакомиться и подружиться. Это касается и бездомных животных, и тех из домашних, которые, по вашему мнению, представляют для вас угрозу. Начинайте со знакомства с хозяином – лучше всего, заговорив с ним о его собаке. Естественно, главное – спокойствие и доброжелательность. Скорее всего, познакомившись, животное запомнит вас, что значительно снизит вероятность столкновения.

Конечно, даже со знакомой собакой необходимо соблюдать правила поведения и проявлять к ней уважение. Не надо незаметно приближаться к собаке или ее хозяину или делать в их сторону движения, которые могут быть восприняты как угрожающие. Следует учитывать, что поведение собаки на поводке и в свободном выгуле значительно различается. Собака на поводке, как правило, проявляет гораздо большее рвение в охране хозяина.

Что касается непосредственно самообороны, то однозначные рекомендации здесь дать сложно.

И напомним еще раз: лучший бой – бой несостоявшийся.

Информация с сайта www.shkolazhizni.ru

Правила поведения при нападении — Безопасность на природе

НАПАДЕНИЕ- это экстремальная ситуация, заключающаяся во враждебных действиях кого-либо против Вас и сопряженная с опасностью получения тяжких телесных повреждений, изнасилования, ограбления и т.п. Помните, что лучший способ защиты от нападения — убежать при первой возможности. Если убежать нельзя, то используйте для обороны любые имеющиеся способы и средства. При борьбе за жизнь проявляйте отважное противодействие, применяя запрещенные удары и любые трюки

КАК ДЕЙСТВОВАТЬ, ЧТОБЫ ИЗБЕЖАТЬ НАПАДЕНИЯ

Чтобы уменьшить вероятность нападения, избегайте прогулок в одиночестве в малолюдных местах, выбирайте для передвижения безопасный маршрут. Отдавайте предпочтение освещенным людным улицам. Избегайте пустырей, длинных заборов, проходов под мостами и эстакадами, темных дворов, парков, стадионов, аллей, обсаженных кустами, тропинок через детский сад, подворотен, арок и т.д. Если Вы заранее знаете, что пойдете в темноте, оденьтесь неброско и удобно, снимите золотые украшения. Не стесняйте свободу движений громоздкими сумками. Не стоит оставлять на шее ожерелье, шарф, лучше обойтись без высоких каблуков. Не оглушайте себя наушниками плеера. Двигайтесь по краю тротуара, навстречу движению машин — это позволит избежать внезапного нападения из подъездов и подворотен и одновременно видеть подъезжающие машины.

Не оглушайте себя наушниками плеера. Двигайтесь по краю тротуара, навстречу движению машин — это позволит избежать внезапного нападения из подъездов и подворотен и одновременно видеть подъезжающие машины.

Всегда имейте с собой средство самозащиты (газовый баллончик или пистолет, электрошоковое устройство, карманную сирену и т.п.), научитесь им пользоваться и доставайте в случае опасности заблаговременно. Войдя в темный подъезд и увидев незнакомцев, обернитесь и крикните в дверной проем: «Подождите, я сейчас выйду!».

Избегайте поездки на машине автостопом. Если нет возможности отказаться от ночного передвижения, воспользуйтесь такси. При обращении к Вам в грубой форме или попытке посмеяться над Вами не отвечайте и не поддавайтесь на провокации. Если Вас преследуют, обратитесь к милиционеру, войдите в бар или магазин, позвоните в любую дверь и попросите помощи.

Находясь в чужом городе, выдавайте себя за местного жителя, прогуливаясь с местной газетой и куря местные сигареты.

Никогда не садитесь в машину для сопровождения незнакомого человека к какому-либо месту. Не входите в пустой автобус (троллейбус, трамвай), а если остались в салоне одни — расположитесь ближе к водителю.

КАК ДЕЙСТВОВАТЬ, ЕСЛИ НА ВАС НАПАЛИ

Если на Вас напали и Вы заведомо слабее преступника, то бегите, оценив перед этим расстояние и собственные спортивные возможности.

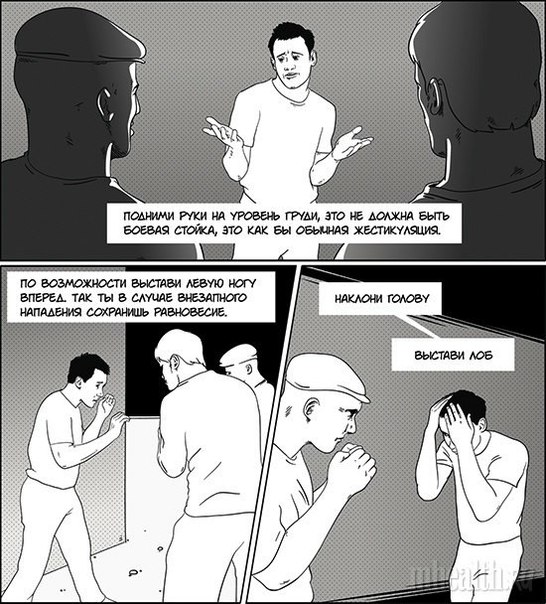

При неизбежности столкновения привлеките внимание прохожих и ближайших жителей призывом о помощи. При попытке вооруженного ограбления без всякого сопротивления расстаньтесь с деньгами и прочими ценностями. Если Вам угрожают убийством или изнасилованием, то , попытайтесь вывести нападающего из строя, действуя при этом смело, решительно и неожиданно, с максимально возможной силой. Слабый отпор может лишь еще больше разозлить бандита.

Отвлеките внимание нападающего, после чего неожиданно быстро и точно ударьте его в уязвимые места: рукой по ушам, в нос, под подбородок, или ногой (стопой, коленом) по голени, колену, в пах. Смотрите преступнику прямо в глаза, чтобы не выдать место планируемого удара. В качестве оружия самозащиты применяйте любой имеющийся предмет: горящую сигарету, ручку или карандаш, газовый баллончик, связку ключей, табак (соль, песок), туфли с каблуком-шпилькой, зонтик, традиционный кол или штакетину от ближайшего забора, арматуру, разбитую бутылку (держа ее рукой за горлышко), булыжник и т.д. Если при нападении сзади Вашу шею обхватили руками, ударьте противника локтем в солнечное сплетение (живот) или ногой (каблуком) по голени или ступне. Захватите мизинцы обеих рук нападающего и резко выверните их вверх — резкая боль заставит его отпустить свой захват. Если на Вас напали спереди, ткните распрямленными пальцами руки в глаза или горло напавшего, ударьте ребром ладони под адамово яблоко. Если Вы на земле и противник жестоко бьет Вас ногами — перевернитесь грудью вниз, приблизьте колени к груди и закройте голову руками.

Смотрите преступнику прямо в глаза, чтобы не выдать место планируемого удара. В качестве оружия самозащиты применяйте любой имеющийся предмет: горящую сигарету, ручку или карандаш, газовый баллончик, связку ключей, табак (соль, песок), туфли с каблуком-шпилькой, зонтик, традиционный кол или штакетину от ближайшего забора, арматуру, разбитую бутылку (держа ее рукой за горлышко), булыжник и т.д. Если при нападении сзади Вашу шею обхватили руками, ударьте противника локтем в солнечное сплетение (живот) или ногой (каблуком) по голени или ступне. Захватите мизинцы обеих рук нападающего и резко выверните их вверх — резкая боль заставит его отпустить свой захват. Если на Вас напали спереди, ткните распрямленными пальцами руки в глаза или горло напавшего, ударьте ребром ладони под адамово яблоко. Если Вы на земле и противник жестоко бьет Вас ногами — перевернитесь грудью вниз, приблизьте колени к груди и закройте голову руками.

Если нападающий связывает Вас — глубоко вздохните и отведите назад плечи. Позже, выдохнув и расслабив руки, Вы ослабите веревку.

Как избежать нападения бродячих собак — советы кинологов

За последнюю неделю в России участились нападения бродячих собак. В Красноярске, Ростове-на-Дону и Улан-Удэ своры набрасывались на детей. А в Ухте загрызли женщину. Чтобы не пострадать, проще всего обходить места, где обитают дикие собаки. Но если нападение неизбежно, следует искать укрытие, отвлекать или отпугивать животных и биться за свою жизнь.

В Красноярске сотрудница дома ребенка отбила девятилетнюю девочку от своры собак во дворе школы №31. Женщина услышала крики о помощи и спасла ученицу. Буквально накануне похожая история произошла в Улан-Удэ. Там дикие псы серьезно искусали девушку в микрорайоне Забайкальский. Чуть позже та же свора накинулась на мальчика, но ему удалось спастись.

В Саратове из-за нападения собак возбудили дело о халатности. За последнюю неделю в Ростове-на-Дону, сообщало издание RostovGazeta, стая бродячих животных накинулась на школьницу. Нападения происходили в Нальчике и Смоленске. А в Ухте загрызли женщину и едва не растерзали ее мужа.

За последнюю неделю в Ростове-на-Дону, сообщало издание RostovGazeta, стая бродячих животных накинулась на школьницу. Нападения происходили в Нальчике и Смоленске. А в Ухте загрызли женщину и едва не растерзали ее мужа.

Планировать маршрут

Места, где обитают бродячие собаки, лучше обходить, особенно детям, сообщил «360» Алексей Карачевцев, замначальника отдела специальных кинологических работ управления Центра по проведению спасательных операций особого риска «Лидер» МЧС России. Нередко животные ведут себя агрессивно, защищая территорию, потомство или во время «собачьей свадьбы».

«Желательно выбирать маршруты, которые не проходят мимо постоянных лежек и так называемых кормовых баз. Есть люди, которые кормят собак, позволяя стае существовать. Через какое-то время собаки начинают считать такие места своей законной территорией. Надо избегать таких мест — строек, гаражей, заброшенных строений, пустырей, окраин железнодорожных станций, лесопарков», — рассказал «360» президент региональной общественной организации «Кинология XXI век» Константин Карапетьянц.

Отвлечь или спрятаться

От собак нельзя убегать, напомнил Карачевцев, они воспринимают это как слабость и будут стараться добить. Это правило знают все, но в панике многие поступают по-другому. Не стоит смотреть животному в глаза — это повысит его агрессию. Иногда помогает на некоторое время остановиться и замереть — животные теряют интерес. А при наличии съестного можно попробовать бросить им для отвлечения.

«Если кто-то постоянно ходит по какому-то маршруту и знает, что собаки могут появиться, нужно с собой [носить] какой-то сухой корм или самые дешевые сосиски, порезанные на несколько частей, которые просто собак отвлекут, позволят перевести внимание с вас как с объекта для нападения на пищу», — согласен Карапетьянц.

Необходимо бросить еду на землю, а потом спокойно, не проявляя беспокойства, пройти мимо. И ни в коем случае не двигаться в сторону щенков. Но если нападение уже неизбежно, нужно не мешкая забраться повыше — на дерево, забор или крышу авто.

Напугать в ответ

Можно попробовать громко и уверенно скомандовать: «Фу!» Потерявшиеся или выброшенные питомцы, как правило, это слово знают и могут остановиться. Да и бродячие, как ни странно, на него реагируют. Кроме того, бездомные животные боятся громких звуков и ответной агрессии, отметил Карачевцев. Поэтому можно попробовать сделать резкий выпад в сторону вожака своры и изо всех сил закричать.

«Можно взять в руки камень или палку. Часто собаки этого пугаются и отбегают. Они знают и понимают, что это оружие, и стараются избежать конфликта», — добавил Карачевцев.

К слову, бешеных или бойцовских собак запугать не получится, поэтому от них можно только спрятаться. Если нападения избежать не удалось, останется только закрывать жизненно важные органы и шею и отбиваться.

О скором нападении, по словам Карапетьянца, свидетельствуют лай, сбор собак в одном месте. Хвосты у таких животных напряжены, подняты вверх, а взгляды устремлены на человека. Тогда нужно громко звать на помощь, экстренно искать убежище или хотя бы прислониться спиной к стене, чтобы избежать нападения сзади.

«Если в руках есть какие-то сумки, зонты — выставите их вперед, чтобы на них пришлись первые попытки укусить. Если есть верхняя одежда, [ее нужно] снять, чтобы намотать на руку, или перед собой расположить, чтобы исключить непосредственный контакт с телом. И громко кричать. С одной стороны, крик привлекает животных, с другой, может испугать», — пояснил Карапетьянц.

Помощь смартфона

Сейчас в смартфонах есть много программ для отпугивания собак ультразвуком. Не все из них эффективны, но некоторые помогают. В магазинах можно найти шумовые и перцовые баллончики-антидоги. Взрослым можно приобрести специальный электрошокер, посоветовал Карачевцев.

«Иногда шокер помогает, даже электрический для самообороны. Когда раздается треск, собаки на него почему-то отрицательно реагируют и побаиваются. Но не всегда в нападающую собаку можно шокером попасть. Помогает громкий звук из стартового пистолета», — заключил Карапетьянц.

Кинолог рассказал, как избежать нападения бездомных собак — Новости Тулы и области

Президент Российской кинологической федерации Владимир Голубев рассказал россиянам, как следует себя вести в случае нападения бездомных собак или агрессии от животных безответственного владельца, сообщает РИА Новости.

«Если собака начала вас облаивать или рычать, на это всегда есть причина. Лай — это способ общения: например, собаки могут облаивать человека, находящегося на территории, где их подкармливают, и сам по себе лай далеко не всегда будет иметь какие-то последствия без провокации с вашей стороны. Первый признак настоящей опасности — собака двигается на вас, рыча, ее уши плотно прижаты к голове», — отметил эксперт.

Агрессия животного может быть вызвана голодом, болезнью, защитой своего потомства или территории. Принцип «лучшая защита — нападение» здесь не работает – лучше медленно отступать, без резких движений и громких звуков. Самое главное – не поворачиваться к собаке спиной. Если животное все же напало, в первую очередь следует защитить свою шею, так как укус в нее может привести к летальному исходу.

В том случае, когда агрессию проявляет целая стая собак, лучшим действием будет прижаться к стене или забору, чтобы животные не могли обойти вас со спины и сбить с ног.

«Ваше спасение — только в хладнокровии. Помните: как бы страшно вам ни было, вы ни в коем случае не должны показать свой испуг. Если, не дай бог, с вами ребенок, не пытайтесь хватать его на руки: стая воспримет это как проявление паники и сигнал к атаке. Оставайтесь на месте, пока стая не успокоится. Когда она потеряет к вам интерес, начните медленно отходить в сторону, не делая резких движений, не издавая громких звуков и ни в коем случае не поворачиваясь к собакам спиной», — подчеркнул кинолог.

Самым лучшим решением будет предупредить нападение бездомных животных. Для этого не следует удаляться от тех мест, где постоянно ходят люди: пустыри, стройки и так далее.

Как избежать нападения на улице

Начнем со времени. Со времени прогулок.

Почему-то более всего мы опасаемся показываться на улицах после часа ночи. Нам кажется, что именно тогда переулки и подворотни кишат преступным элементом. Меж тем статистика убедительно доказывает, что наибольшее количество уличных преступлений случается с 20 до ноля часов. То есть в период, когда еще даже запоздавшие дети во дворах играют, — мама, всего-то еще десять часов! Может, лучше детей в порядке эксперимента выпускать на прогулки после трех часов ночи, когда хулиганы и насильники уже спят?

Если говорить не о часах, а о днях, то наибольшие опасения внушают дни авансов и получек на предприятиях, когда преступник активизируется, выходя на охоту за легкими деньгами, а на улицах заметно прибывает граждан в не очень трезвом состоянии.

Серьезную опаску должны вызывать выходные, и особенно праздничные, дни, когда улицы просто-таки перенасыщены опасностями.

Из времен года безопасней всего, конечно, зима; Мало найдется бандитов, способных в январскую вьюгу высидеть несколько часов под кустами в горсаду в ожидании случайной жертвы. Зимой преступные происшествия смещаются ближе к теплу — в подъезды, подвалы, бойлерные и т. п. любимые преступниками помещения.

Теперь о месте действия. Пойдем от большего к меньшему. В любом городе существуют свои потенциально опасные районы. Либо это в худшем смысле слова рабочие поселки, либо кварталы, примыкающие к исправительно-трудовым учреждениям, либо районы, где идет дележка территорий молодежными группировками. Все совершенно индивидуально, и надо просто знать местные условия.

! К общепризнанным неблагополучным в криминогенном отношении зонам относятся кварталы, прилегающие к вокзалам и аэропортам, уличным рынкам, паркам и городкам молодежных общежитии. Почти всегда за счет удаленности от штабных правоохранительных учреждений окраины городов представляют большую угрозу, чем центр.

Небезопасны дворы, расположенные в непосредственной близости к местам периодического массового скопления людей — стадионам, кинотеатрам, дворцам спорта, дискотекам, базарам, торговым центрам и пр. Понятно, что чем больше людей, тем больше предпосылок для возникновения преступлений.

И, наоборот, чем меньше людей, тем спокойней жизнь. В тундре или пустыне, где плотность населения меньше одного человека на сто квадратных километров, надо еще умудриться отыскать преступника, который захочет покуситься на вашу честь или кошелек, еще надо попотеть, преодолевая сотни километров безлюдных пространств.

Но только мы отправляемся отдыхать не в тундру, а на кишащие преступными элементами дискотеки и стадионы. А потом удивляемся: отчего это вдруг попали в переделку?

Не хотите стать жертвой уличного преступления — избегайте мест повышенной криминогенной опасности. Только и всего.

Более того, даже в относительно мирных районах мы умудряемся отыскать опасные места. Вместо того чтобы безлюдной ночью идти по хорошо освещенной улице, мы, срезая путь, бредем по полутемным проходным дворам, через новостройки, запущенные скверы и пустыри. Двигаясь по тротуару, жмемся к темным кустам, стенам домов, заборам. Мы, видите ли, вдруг надумали соблюдать игнорируемые днем дорожные правила, запрещающие выходить на проезжую часть. Зато нарушаем правила личной безопасности, рискуя тем, что нас в любое мгновение могут, ухватив за одежду, утянуть за близкий забор или в темный подъезд.

Да отлепитесь же от обочины тротуара! Ваше место — под уличными фонарями и фарами проходящих автомашин, там светлее, есть простор для маневра и надежда, что кто-то вас заметит и, если не собьет, защитит. Помня правила движения, идти лучше по левой стороне, лицом в сторону приближающихся машин.

По узким дорогам можете топать по самой середке. Это небезопасно, но между двумя бедами приходится выбирать меньшую.

Водителей, которые будут возле вас притормаживать и предлагать подвезти, лучше игнорировать. Кроме разве сидящих за рулем женщин, милиционеров и девяностолетних пенсионеров.

Особенно важно и в то же время трудно избрать безопасный путь в незнакомом городе. Здесь лучше, не ища себе на горе приключений, поинтересоваться у местного населения, каких районов лучше избегать, а какие относительно спокойны даже в вечернее время.

Несколько слов о внешнем виде, который тоже может спровоцировать нападение.

Важность этого пункта, наверное, понятна даже несмышленым дошколятам, не раз на собственной шкуре убедившимся, что чаще всего от взрослых пацанов, вытряхивающих из карманов мелочь, страдают хорошо одетые девочки и мальчики. А как им не страдать, если их внешний вид рекламирует их благосостояние и обещает переросткам-балбесам из соседнего двора неплохой навар.

Вырастающие балбесы превращаются во взрослых бандитов и грабителей, страдающих все теми же застарелыми подростковыми привычками — выбирать в качестве жертвы богатых и слабых.

Нет лучшего способа лишиться дорогих вещей, как, надев их на себя, прогуливаться неспешно по окраинным улицам ночного города. Рано или поздно вас заметят.

И, напротив, непритязательный вид вашего гардероба может избавить его хозяина от многих неприятностей. Что-то я не слышал об ограблениях бомжей, путешествующих по улицам в замызганных, вонючих телогрейках и ватных штанах. А вот о раздетых до белья дамах и сопровождавших их джентльменах — сколько угодно. Иной джентльмен одевается, как манекен на витрине, только витрина охраняется сигнализацией, а джентльмен — ничем. Отсюда и соблазн.

Поэтому, собираясь в ночной вояж, посмотритесь в зеркало, оцените себя с точки зрения встретившего вас грабителя. Что может привлечь его небескорыстное внимание? Блестящие золотые серьги? Снимите их. Кольца? Уберите в кошелек. Часы? Обойдетесь как-нибудь. Роскошная соболья шапка? Смените ее на вязаную лыжную шапочку. Шуба? А может, на сегодня вам хватит стандартного китайского пуховика, который найдется у ваших, где вы задержались, знакомых? А шубу заберете потом. Здоровье — оно все-таки важнее внешнего вида.

Кольца? Уберите в кошелек. Часы? Обойдетесь как-нибудь. Роскошная соболья шапка? Смените ее на вязаную лыжную шапочку. Шуба? А может, на сегодня вам хватит стандартного китайского пуховика, который найдется у ваших, где вы задержались, знакомых? А шубу заберете потом. Здоровье — оно все-таки важнее внешнего вида.

В своей жизни мне довольно часто приходилось бродить по ночному городу. Не раз и не два я встречался в подворотнях с подозрительного вида личностями. Вначале я читал на их лицах оживление — дождались-таки, потом разочарование и скорбь — что с этого взять, кроме стоптанных кед? И я шел себе спокойно дальше, благословляя свой безупречный для ночного города вкус. Все правильно: зачем меня грабить, когда навар с меня копеечный, а потенциальный тюремный срок точно такой же, как если бы был раздет Морган-старший. Статьи дают за факт разбоя, а не за его «уловистость».

К факторам провокации можно смело отнести нарочито игривую одежду, которую любят носить наши женщины. Стараясь привлечь к себе внимание сильного пола, они задирают до запредельно опасных высот подолы юбок, обтягивают сверхлегкими тканями имеющие место быть выпуклости, делают на блузках вызывающе глубокие вырезы и т. п. И добиваются желаемого — на них обращают внимание, но не всегда те, кого хотелось бы привлечь. Немалое количество насильников во время следствия возмущаются поведением своих жертв не меньше, чем жертвы ими: «Я думал, она проститутка. Она была так одета…», «Я увидел ее голые ноги и не смог удержаться…» Или: «Я был уверен — она сама хочет» и т. п. Определенная логика в этих заявлениях присутствует.

Я не против эффектной, возбуждающей мужской «аппетит» одежды, но в нужное время, в нужном месте. В других случаях лучше предпочитать более скромную, а в ночных путешествиях в зонах криминальной угрозы — максимально закрытую и бесформенную одежду. Целее будете.

То же самое можно сказать в отношении мужчин, избирающих формой повседневной одежды стиль «а-ля ниндзя» или «спецназ». Подобная одежда обязывает. Редкий хулиган откажет себе в удовольствии сразиться со «спецом», «работающим» под Шварценеггера. Подобная киношная одежда — сама по себе вызов, так что, надевая ее, надо быть готовым к защите стиля, в том числе и с помощью кулаков. Или, если уверенности в своих силах недостаточно, предпочитать более скромный гардероб.

Подобная одежда обязывает. Редкий хулиган откажет себе в удовольствии сразиться со «спецом», «работающим» под Шварценеггера. Подобная киношная одежда — сама по себе вызов, так что, надевая ее, надо быть готовым к защите стиля, в том числе и с помощью кулаков. Или, если уверенности в своих силах недостаточно, предпочитать более скромный гардероб.

Но и перебарщивать не надо. Чрезмерно бродяжный вид тоже небезопасен. Бродяга интереса грабителей не привлекает, но обращает на себя внимание таких же бродяг, защищающих право на свою территорию.

Последний гардеробный совет касается формы. Нет, не армейской и не милицейской. Формы одежды молодежных и криминальных группировок. Нередки случаи, когда молодежь, сбиваясь в районные, поселковые и иные группировки, приобретает свою, отличную от других, форму или просто выделяет какую-нибудь деталь одежды, по которой можно судить о принадлежности владельца к той или иной тусовке. Это могут быть разнообразные нашивки, значки, повязки, шапочки и т. п. В свое время в Челябинске много шуму наделали так называемые «лампасники», избравшие отличительной деталью гардероба штаны с двумя или тремя белыми полосами-лампасами.

Не зная, что и как положено носить в том или ином районе города, можно, того не желая, нарваться на неприятность, будучи принятым за нарушившего границы «чужого». Поэтому, если вы достаточно молоды и подходите под определение тинэйджера, не поленитесь, собираясь на дискотеку или в гости в чужой район, поинтересоваться местным языком одежды. А если взрослый, не заставляйте своего ребенка надевать именно эту куртку или кепку, когда он без видимой причины отказывается принять обнову. Возможно, именно эта куртка или кепка определяет его в ранг «чужого» со всеми вытекающими последствиями. Доверьтесь вашему ребенку, он лучше разбирается в правилах местного этикета, если тот, конечно, существует. «Своя» и «чужая» форма — это не ерунда, за ними могут маячить очень серьезные подростковые разборки.

Поведение. Вот уж посредством чего можно отыскать себе приключение даже в самом безопасном районе, в самое безопасное время суток, среди самых мирно настроенных граждан. Поведение — это тот фитиль, который способен расшевелить самую ржавую бомбу.

Ограбление провоцируется либо чрезмерной неуверенностью, робостью, внешней суетливостью жертвы, убеждающей тем грабителя в легком достижении его преступных целей, либо в подчеркнуто барском общении с окружающими, включающем в себя демонстрацию своего богатства, разбрасывание направо и налево денег, рассказы о своем достатке кому ни попадя и прочее. Такой человек становится интересен как «дойная корова».

В первом случае, если вы оказались в чужом, незнакомом городе, надо стремиться слиться с толпой, изобразить человека, знающего город, а если и спрашивать, как доехать до… то только у постовых милиционеров, водителей грузового автотранспорта (а не у частных извозчиков, которые могут быть наводчиками) или находящихся при исполнении служащих ближних контор. В любом случае вы не должны напоминать растерявшегося чужака, который является лакомым кусочком для преступников — хоть грабителей, хоть аферистов.

Чем более нервозно вы себя чувствуете во время ночных походов, тем большее спокойствие и уверенность демонстрируйте. Не пробуждайте в преступнике инстинкт хищника — догнать и добить беспомощную и, значит, безопасную жертву. Страх всегда привлекает внимание! Осознавая себя как жертву, вы как следствие изображаете жертву и в конечном итоге ею и становитесь. Сломайте изначально порочное настроение и тогда, возможно, избежите конечного печального итога.

Для ситуаций провокации богатством повторю уже то, что говорил ранее: не демонстрируйте свою зажиточность, не трясите без надобности пачками банкнот возле торговых прилавков, обменных пунктов и сберкасс; не спрашивайте у первого попавшегося прохожего, где здесь банк, куда можно было бы поместить крупную сумму денег; не советуйтесь со случайными знакомыми о покупке дорогой вещи; не бросайте в шапки нищим тысячные купюры, чтобы не сесть с такой же шапкой рядом с ними; и, ради бога, держите язык за зубами, если не хотите, чтобы он стал вашим врагом.

Причиной возможной кулачной разборки может послужить поведение вызова: изображение из себя героя последнего популярного кинобоевика, демонстративное «поигрывание мускулами», высокомерные, пренебрежительные, презрительные взгляды, щедро раздаваемые вокруг, нельстящие комментарии по поводу чужого внешнего вида и поведения и т. п. Сеющий ветер закономерно пожинает бурю.

Контролируйте свое поведение, играя супермена перед своей девушкой. Как минимум оглядывайтесь вокруг: совсем необязательно то, что вызывает восторг у вашей подруги, понравится окружающим. Может, их это оскорбит. А способны ли вы защитить свое высокое звание на деле, а не только на словах, еще неизвестно. Не переигрывайте, не испытывайте лишний раз судьбу. Завидев опасность, вовремя пригашайте киношно-надменные взгляды и улыбки. А лучше всего играйте супермена ровно настолько, насколько способны подтвердить делом предлагаемый образ. Помните: люди очень не любят тех, кто демонстрирует им свое превосходство, а для подростков это то же, что для испанского быка красный плащ тореадора, полощущийся перед ноздрями. Смею уверить, ваша подруга переживет вашу разумную «трусость» легче, чем пожизненный в результате жестокой драки паралич.

Еще более разрушительные последствия для организма может иметь создание и поддержание суперменской легенды о своей персоне. Этим нередко грешат самоутверждающиеся подростки и неудавшиеся спортсмены. Наверное, какое-то количество времени можно, рассказывая истории о своей былой боевой биографии, пожинать плоды своего мнимого величия, но однажды найдется герой, а чаще всего дюжина героев (чтобы наверняка), которые попытаются оспорить непобедимость самозваного супермена.

Несколько моих детских приятелей, записавшихся в секции бокса и карате, смогли убедиться в этом на собственных шкурах. Одного так спасали всем педагогическим коллективом школы, когда ему после долгих поисков наконец нашли достойного, соответствующего его рассказам о собственном боевом умении противника.

В какой-то степени фактором провокации можно признать изучение приемов восточных единоборств. Очень уж хочется проверить на практике свои полученные умения. Нравственно-философская сторона древних учений, исповедующая сдержанность, усваивается много позже боевой, уж очень зудят набитые до мозолей руки.

Потенциальными жертвами уличных имущественных и хулиганских преступлений следует признать людей, любящих прикладываться к бутылочке. Пьяница — мечта любого преступника. Вору совсем необязательно быть талантливым карманником, чтобы суметь обобрать пьяницу. Грабитель, даже не будучи косой сажени в плечах, легко справится с подвыпившим человеком. Хулигану драка с употребившим пол-литра водки противником — одно удовольствие: и героем себя выставить можно, и ни одного встречного удара не получить. Пьяная женщина — подходящая пара для возжелавшего любви насильника: ни оказать реального сопротивления, ни опознать своего «любовника» она скорее всего не сможет. Вот и получается, как ни крути, а пьяница для преступника — жертва идеальная во всех отношениях.

Кроме всего прочего, пьяница, имея замутненную психику, нередко является провокатором и главным виновником происшествий, в которых сам же и страдает. Он привязывается к прохожим, задирает заведомо более сильных противников и ищет поводы для того, чтобы ему «набили лицо». Отзывчивые люди обычно находятся.

Отсюда, если хотите избежать неприятностей — не злоупотребляйте, а если злоупотребляете спиртным — сидите дома.

Отдельный разговор о поведении, провоцирующем насилие. Вначале приведу милицейскую статистику.

Около 70% потерпевших женщин и девушек были знакомы с преступниками. Из них 22% познакомились с насильником в день, когда было совершено преступление.

25 случаев из ста произошли на природе, то есть в парках, скверах, садах.

35 — в квартирах и комнатах молодежных общежитии.

И, наконец, девочки 14—17 лет становились жертвами насилия вдвое чаще своих старших

18—23-летних подруг.

По-моему, добавить нечего. Любой районный следователь скажет вам, что большинство случаев, связанных с насилием, даже случаем назвать нельзя, так как произошли они не из-за стечения обстоятельств, не по воле рока, а по глупости самих жертв. Это подтверждается в том числе и тем, что, немного повзрослев и, значит, чуть поумнев, женщины в два раза реже попадают в лапы половых преступников (см. приведенные выше цифры).

Провокацией насилия можно признать любое поведение, которое привлекает к вам внимание мужского пола.

Вы зашли в курилку и, «смоля» сигарету за сигаретой, слушаете и рассказываете пошлые анекдоты. То есть вы своя в доску. Садясь на скамейку, вы высоко задираете ножки, и очень хочется проверить, так ли уж симпатично все прочее, что скрыто до времени платьем.

Вы круто кокетничаете с малознакомым парнем, доводя его пыл до состояния перегретого парового котла, а потом удивляетесь: отчего это он проявил вдруг такую противоправную активность? А меньше надо было давать воли его рукам. Откуда он мог знать, что, разрешая многое, вы таки не хотите ему дать все? Он что, телепат?

Вы долго встречаетесь с парнем, а потом вдруг, ничего не объяснив, бросаете его. А он считает вас своей и пытается подтвердить свои права делом.

Вы смело спускаетесь в подвал, населенный малолетней шпаной, доподлинно зная, что несколько ваших подруг уже имели здесь некоторые неприятности. Но вы считаете, что вас чаша сия минует. А почему? Чем вы отличаетесь от них? Или вы такая уродка, что не можете вызвать желаний? Нет? Ну тогда остановитесь еще на верхней ступеньке подвальной лестницы.

Сидя в компании, с которой познакомились только вчера, вы строите глазки и пьете одну, потом вторую и третью рюмку, помня за собой дурную привычку после четвертой отключаться. Так, может, эту четвертую не наливать? И, может, ночевать оставаться тоже не надо? На домашнем диванчике вообще-то безопаснее.

Так, может, эту четвертую не наливать? И, может, ночевать оставаться тоже не надо? На домашнем диванчике вообще-то безопаснее.

Все-таки надо! Ваше право. Но только не надо впоследствии плакать о том, что с вами обошлись некультурно. Вы знали, чем рискуете, знали, на что шли. И если не остановились, значит, не хотели остановиться.

Уверен, если бы слабый пол продумывал последствия своих действий — как одеваться, где ходить, с кем знакомиться и прочее, — 90% насильников остались бы без потенциальных жертв. И всего-то, чтобы не быть пропущенной через мясорубку изнасилования, надо немножко подумать!

Последние факторы провокации можно отнести к более редким. Вас видели в чужой компании, где вы братались с вожаком, и по этой причине, встретив одного, нещадно бьют. О том, что это ваш троюродный брат, вы сообщить просто не успеваете. Но вообще-то надо было знать, кто ваш братец, с кем водит дружбу, а с кем воюет.

Вас приняли не за того. Мне известен один печальный случай, когда мать, открывшую дверь, попросили позвать Юру и, увидев его в полутемном проеме двери, вначале ударили ножом под сердце, а потом крикнули: «Извините. Мы ошиблись!» Оказывается, они перепутали этажи, а имя просто совпало.

Здесь может помочь только соблюдение общих правил безопасности: не ходи где не надо, не открывай дверь кому попало и т. п.

Вы заняли деньги или попросили на время дорогую вещь и потеряли ее. Лучше сразу признайтесь в неплатежеспособности. Тогда остается возможность урегулировать конфликт с помощью подписывания долговых (пусть даже на большую сумму) расписок, цивилизованных отработок, постепенной продажи имущества, перезаема денег и пр. до того, как в ход пойдут кулаки и кастеты.

Худший выход из положения — поиск покровителей, защитников и т. п. «крыш», которые в конечном итоге только увеличат долг включением в счет своих услуг. Затеяв такую игру, вы рискуете оказаться между двумя враждующими группировками, как между молотом и наковальней. Боюсь, такая расстановка сил изрядно деформирует вашу внешность и психику. Из щекотливых ситуаций вроде невыплаты долга лучше выкручиваться, следуя принципу: худой мир лучше доброй ссоры.

Боюсь, такая расстановка сил изрядно деформирует вашу внешность и психику. Из щекотливых ситуаций вроде невыплаты долга лучше выкручиваться, следуя принципу: худой мир лучше доброй ссоры.

Чтобы избежать уличных «приключений»,

НАДО:

- Избегать ночных путешествий.

- Надевать не привлекающую внимания, удобную для бега одежду и обувь. Дорогую оставить дома.

- Снять и спрятать в «тайники» на одежде все деньги, украшения, дорогие часы и пр. Взять средства защиты.

- Попросить проводить вас хозяев квартиры, где вы задержались, или кого-нибудь из гостей.

- На улице стараться находить попутчиков, идущих с вами в одну сторону.

- Не ходить по потенциально опасным районам: вблизи вокзалов, рынков, парков, «молодежных» районов… И прочим с дурной славой местам вашего города.

- Не ходить по темным улицам, проходным дворам, пустырям, новостройкам, скверам и паркам, пытаясь срезать путь. Ночью самый короткий путь — безопасный.

- В чужом городе необходимо узнать о безопасных маршрутах заранее.

- Ночью, перед тем как выйти на улицу, наметить наиболее безопасный путь по «островкам безопасности» — райотделам милиции, постам ГАИ, охраняемым зданиям (банкам и пр.). Передвигаться не по тротуару, а по проезжей части, лицом навстречу движению. При этом держаться уверенно, но не вызывающе.

- При виде потенциально опасных компаний заранее переходить на другую сторону улицы или сворачивать в проулки.

НЕЛЬЗЯ:

- Надевать дорогую одежду. Злоупотреблять ювелирными и пр. изделиями, привлекающими внимание преступников.

-

Носить военную или полувоенную форму, которая может быть воспринята как вызов. Выходить на улицу в нетрезвом виде, который привлекает потенциальных грабителей.

Подсаживаться в попутные машины, где за рулем мужчины.

Подсаживаться в попутные машины, где за рулем мужчины.

( 0 голосов: 0 из 5 )Кинолог рассказал, как избежать нападения бродячих собак

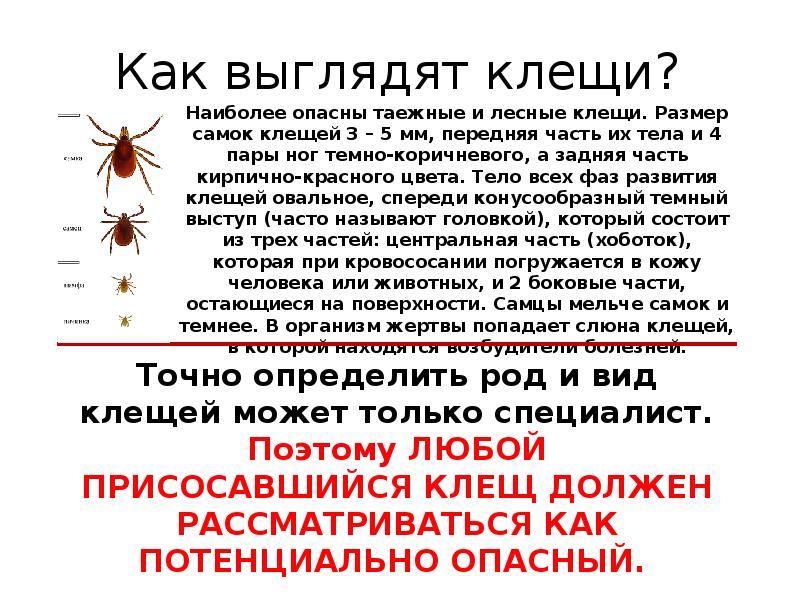

https://static.news.ru/photo/bdac3194-72a7-11eb-8478-96000091f725_660.jpg Фото: PexelsКинолог Евгений Цигельницкий дал совет россиянам, как вести себя при встрече с уличными собаками.

По словам специалиста, нужно понимать, что никто не может на 100% гарантировать, что человек избежит нападения бродячих собак, пока они живут на улицах городов. Гарантированно защититься от них нельзя, но есть несколько способов снижения неблагоприятных последствий от встречи с ними.

Если вы знаете, что где-то живёт свора собак, не ходите там, особенно вечером и в одиночку, обходите это место. Если вам всё-таки нужно там пройти и другой дороги нет, дождитесь других людей и идите вместе с ними большой группой. При нападении старайтесь не двигаться, потому что движение провоцирует собак — рассказал Цигельницкий журналистам «Ридус».

Кинолог объяснил, что от животных нельзя «откупаться» едой. В Сети есть советы, что мимо бродячих собак нужно ходить с едой, кидая им кусочки пищи. Они привыкают к этому, и когда прохожий ничего не даёт, то начинают требовать еду.

Цигельницкий пояснил, что изначально животные не хотят сделать ничего плохого, но если человек испугается или как-то поведёт себя агрессивно, у них включится хищническое поведение и они совершат нападение.

В том случае если на человека напали собаки, то после инцидента нужно обязательно сделать прививку от бешенства, засвидетельствовать факт укуса и компенсировать причинённый вред здоровью, если он есть, по суду.

Если вы сталкиваетесь с агрессивным поведением безнадзорных животных, требуйте убрать их с улицы, пишите письма в соответствующие инстанции, настаивайте. Тот, кто серьёзно пострадал от этих животных, не должен бояться довести это дело до суда, — подытожил специалист.

Как писал NEWS.ru, в Иркутске автомобилист протаранил стаю собак, которая напала на школьницу. Собаки кинулись в её сторону, когда она шла по улице.

Предотвращение, предотвращение и борьба с насильственными атаками

Эял Янилов

Когда дело доходит до самообороны, КМГ представляет собой интегрированную систему с собственными преимуществами в предотвращении, предотвращении и отражении насильственных атак.

Эта система улучшалась на протяжении многих лет мастером Эялем Яниловым (который в течение 20 лет был ближайшим помощником Ими, основателя КМ), который предлагает в этой статье 12 отличных способов борьбы с такого рода атаками.

1. Понимание ситуации

Миссия здесь состоит в том, чтобы сосредоточиться и как можно быстрее понять природу конкретного противостояния.

2. Выявление намерений злоумышленника

Установив зрительный контакт, прочитав язык тела злоумышленника и повернувшись к нему лицом вверх, вы должны стать лучшей отправной точкой. Как я выразился в одной из своих статей о принципах крав-мага, ваша конечная цель — быть выше — или упростить вам задачу; «Выиграть» ситуацию.

3. Избежание

Очень важно держаться подальше от нападающего. Также имейте в виду, что независимо от того, ростом ли перед вами человек 2 метра или 10-летний ребенок, расстояние здесь является решающим фактором.

4. Профилактика

Очень важно остановить распространение насилия прямо на ранней стадии.Следовательно, вы можете найти эти три правила, относящихся к этому вопросу:

1. Убегать (по возможности) — самый простой способ.

2. Быстро вооружитесь обычным предметом, чтобы создать угрозу или практически использовать его, чтобы победить нападающего, мысленно или физически.

3. Предотвращение ситуации в первую очередь без создания какого-либо контакта, однако, если вы обнаружите, что вас заставили или окружили, действовать как можно быстрее — лучший способ победить врага.

5.Превентивная атака

Вы можете использовать различные «Превентивные атаки», чтобы злоумышленник не добрался до вас и не причинил вам вреда. Вам следует использовать его, когда:

1. Вы определяете намерения и средства злоумышленника.

2. Вы чувствуете, что опасность непосредственная и реальная.

3. Других альтернатив у вас нет.

6. Представление и соответствие

Иногда лучше всего использовать соответствующий язык тела, помня, что в конечном итоге вам придется покинуть это место как можно скорее.

Подчинение хорошо работает, когда атакующий стремится к господству, и обычно вы получите очень небольшой урон, если вообще получите. Естественно, вы можете проиграть битву и пострадать от социального ущерба, но, по крайней мере, реального физического вреда не произойдет. Соответствие

, с другой стороны, хорошо работает, когда злоумышленник ищет ресурсы — как в случае ограбления — или дает грабителю «то, за чем он пришел». Обратите внимание, что надлежащий процесс предоставления и начала выполнения требований необходимо изучить и практиковать.

В случае, если вы чувствуете, что уступчивость или подчинение не сработают для вас в инциденте, вам нужно либо начать с соответствующей агрессивной реакции, либо использовать фальшивое поведение, а затем, если возможно, атаковать.

7. Представление и соответствие

Одно из самых важных действий, которое должен принять во внимание боец КМГ, — это обращение за помощью. Верно, обращение за помощью к другим может в конечном итоге позволить вам преодолеть вредоносные намерения злоумышленника.

Однако не всегда вы сможете позвать на помощь, поэтому в этом случае вам следует быть в курсе того, что вас окружает, и внимательно следить за действиями нападающего.

Более того, основным и обычным предположением будет «действовать — моя работа и обязанность, никто не может сделать это за меня» и т. Д., Поэтому, если есть кто-то, кто предлагает вам свою помощь, значит, вам просто повезло.

8. Выполнение соответствующей техники

Используйте правильные техники и тактику КМГ, при этом важно использовать их в нужном месте и в нужное время с правильным психическим и физическим состоянием.Это наиболее сбалансированный способ ведения боя. Воспользовавшись этим в своих интересах, вы сможете взять верх и взять под контроль любую ситуацию.

Более того, оставайтесь максимально сосредоточенными и постарайтесь нейтрализовать все помехи и отвлекающие факторы.

9. Предотвращение противоправных последствий

Находиться под атакой не означает, что мы имеем право делать все, что захотим, как таковое в случае использования огнестрельного оружия или даже кулака или камня.Напротив, вы можете захотеть деэскалации и даже покинуть это место до того, как ситуация превратится в зону боевых действий.

Мы должны действовать в соответствии с законом, и поэтому использование инструментов и оружия против злоумышленника — трудное решение, если мы получим контроль над ситуацией.

Следовательно, разумное поведение при применении техник крав-мага по отношению к нападающему является решающим шагом в бою.

10. Проинформировать других

Как можно быстрее информировать окружающих, особенно когда вы активно защищаетесь и контратакуете, — это самый умный ход, который вы можете сделать. Поскольку вы жертва, а другой — агрессор; когда у вас есть оружие — используйте его, если возможно, или спрячьте, если можете, чтобы не выделяться без надобности.

Поскольку вы жертва, а другой — агрессор; когда у вас есть оружие — используйте его, если возможно, или спрячьте, если можете, чтобы не выделяться без надобности.

11. Как добраться до безопасной зоны

Достижение безопасной зоны предназначено не только для целей безопасности, но и для всего процесса, необходимого вашему организму после столкновения со злоумышленником.

В КМГ травмы и глубокие боли могут быть критическими, если их не принять в кратчайшие сроки после происшествия.Как только мы достигаем безопасной зоны, важно дважды проверить состояние нашего тела, найти возможные травмы и быстро их лечить.

Обратитесь за помощью как можно скорее; Постарайтесь запомнить как можно больше деталей этого события, например, внешний вид нападавшего, то, как он выглядел или был одет. Наш главный интерес — идентифицировать злоумышленника, чтобы его можно было обнаружить позже.

12. Помня о себе

Имейте в виду, что мы здесь, чтобы защищаться всеми необходимыми средствами, голыми руками, холодным оружием или просто своим разумом.Нам нужно преодолеть инцидент, становясь умнее, лучше и эффективнее.

Обязательно держитесь на расстоянии от злоумышленника и применяйте все необходимые методы KMG, как вы были обучены и обучены делать. Затем используйте тактику «после боя», такую как:

Как можно быстрее покинуть территорию; поиск и помощь вашим друзьям или члену семьи; поиск и поиск инструментов, которые могут помочь вам лучше работать; искать и стремиться к выходу; и поиск ваших вещей, особенно документов, ключей от машины и телефона.

10 способов предотвратить кибератаки

В 2020 году кибербезопасность важна как никогда. Учитывая постоянно растущие угрозы для бизнеса, наличие надежного решения безопасности абсолютно необходимо.

Мы все слышали о предприятиях, которые платят огромные штрафы или даже прекращают свою деятельность из-за простого взлома их систем. Просто существует слишком много угроз, чтобы игнорировать риски — от программ-вымогателей до фишинга, это может стоить вам средств к существованию.Предотвращение является ключевым фактором, и в этой статье мы покажем вам 10 способов предотвратить кибератаки и как эффективно защитить свой бизнес.

Просто существует слишком много угроз, чтобы игнорировать риски — от программ-вымогателей до фишинга, это может стоить вам средств к существованию.Предотвращение является ключевым фактором, и в этой статье мы покажем вам 10 способов предотвратить кибератаки и как эффективно защитить свой бизнес.

Что такое кибератака?

Кибератака — это преднамеренное использование ваших систем и / или сети. Кибератаки используют вредоносный код для компрометации вашего компьютера, логики или данных, а также для кражи, утечки или удержания ваших данных в заложниках. Предотвращение кибератак важно для каждого бизнеса и организации.

Вот несколько примеров распространенных кибератак и типов утечки данных:

- Кража личных данных, мошенничество, вымогательство

- Вредоносное ПО, фишинг, спам, спуфинг, шпионское ПО, трояны и вирусы

- Украденное оборудование, например ноутбуки или мобильные устройства

- Атаки типа «отказ в обслуживании» и распределенные атаки типа «отказ в обслуживании»

- Нарушение доступа

- Обнаружение паролей

- Проникновение в систему

- Искажение веб-сайта

- Эксплойты в частном и общедоступном веб-браузере

- Злоупотребление обменом мгновенными сообщениями

- Кража интеллектуальной собственности (IP) или несанкционированный доступ

1.Обучите свой персонал

Один из наиболее распространенных способов доступа киберпреступников к вашим данным — через ваших сотрудников. Они будут отправлять мошеннические сообщения электронной почты

, выдавая себя за кого-то в вашей организации, и будут запрашивать личные данные или доступ к определенным файлам

. Ссылки часто кажутся правильными для неподготовленного глаза, и легко попасть в ловушку. Вот почему важна осведомленность сотрудников

.

Один из наиболее эффективных способов защиты от кибератак и всех типов утечек данных — обучить ваших сотрудников

предотвращению кибератак и информировать их о текущих кибератаках.

Им нужно:

- Проверяйте ссылки перед тем, как нажимать на них

- Проверить адреса электронной почты из полученного сообщения

- Руководствуйтесь здравым смыслом перед отправкой конфиденциальной информации. Если запрос кажется странным, вероятно, так оно и есть. Лучше всего проверить

по телефону с соответствующим лицом, прежде чем выполнять «запрос»

Leaf может предоставить индивидуальный тренинг по повышению осведомленности о кибербезопасности для организаций любого размера. Связаться с нами, чтобы узнать больше.

2.Полностью обновляйте свое программное обеспечение и системы

Часто кибератаки происходят из-за того, что ваши системы или программное обеспечение не обновлены до последней версии, оставляя слабые места. Хакеры используют

этих слабых мест, поэтому киберпреступники используют эти уязвимости для получения доступа к вашей сети. Как только они попадают внутрь —

часто бывает слишком поздно, чтобы предпринять профилактические меры.

Чтобы противодействовать этому, разумно инвестировать в систему управления исправлениями

, которая будет управлять всем программным обеспечением и обновлениями системы, поддерживая вашу систему устойчивой и актуальной.

Leaf предлагает управление исправлениями как часть своего решения для управляемой безопасности

.

3. Обеспечьте защиту конечных точек

Endpoint Protection защищает сети, удаленно подключенные к устройствам. Мобильные устройства, планшеты и ноутбуки, которые

подключены к корпоративным сетям, предоставляют пути доступа к угрозам безопасности. Эти пути необходимо защитить с помощью специального программного обеспечения для защиты конечных точек

.

4. Установите брандмауэр

Существует так много различных типов сложных утечек данных, и каждый день появляются новые и даже возвращаются.

Защита вашей сети брандмауэром — один из наиболее эффективных способов защиты от любой кибератаки. Система межсетевого экрана

Система межсетевого экрана

будет блокировать любые атаки методом перебора, совершенные в вашей сети и / или системах, прежде чем она сможет нанести какой-либо ущерб,

— то, с чем мы можем вам помочь.

5. Резервное копирование данных

В случае аварии (часто кибератаки) вы должны создать резервную копию своих данных, чтобы избежать серьезных простоев, потери данных

и серьезных финансовых потерь.

6. Контроль доступа к вашим системам

Хотите верьте, хотите нет, но одна из атак, которые вы можете получить на свои системы, может быть физической, и контроль над тем, кто может

получить доступ к вашей сети, действительно очень важен. Кто-то может просто зайти в ваш офис или на предприятие и подключить USB-ключ

, содержащий зараженные файлы, к одному из ваших компьютеров, что позволит им получить доступ ко всей вашей сети или заразить ее.

Очень важно контролировать, кто имеет доступ к вашим компьютерам.Установка системы безопасности по периметру — это очень хороший способ

остановить киберпреступность, а также взломы!

7. Безопасность Wi-Fi

У кого нет устройства с поддержкой Wi-Fi в 2020 году? В этом и заключается опасность: любое устройство может заразиться при подключении

к сети. Если это зараженное устройство затем подключается к вашей бизнес-сети, вся ваша система подвергается серьезному риску.

Защита ваших сетей Wi-Fi и их сокрытие — одна из самых безопасных вещей, которые вы можете сделать для своих систем.Ежедневно разрабатывается более

и более тысяч устройств, которые могут подключиться к вашей сети и поставить вас под угрозу.

8. Лицевые счета сотрудников

Каждому сотруднику нужен собственный логин для каждого приложения и программы. Несколько пользователей, подключающихся под одними и теми же учетными данными

, могут поставить под угрозу ваш бизнес.

Наличие отдельных логинов для каждого сотрудника поможет вам уменьшить количество фронтов атаки. Пользователи входят в систему только один раз

Пользователи входят в систему только один раз

каждый день и будут использовать только свой собственный набор учетных записей.Повышенная безопасность — не единственное преимущество, вы также улучшите удобство использования

.

9. Управление доступом

Один из рисков владельца бизнеса и наличия сотрудников заключается в том, что они устанавливают программное обеспечение на корпоративные устройства, которые

могут поставить под угрозу ваши системы.

Управление правами администратора и блокирование вашего персонала, устанавливающего или даже получающего доступ к определенным данным в вашей сети,

полезно для вашей безопасности. Это твое дело, береги его!

10.Пароли

Использование одного и того же пароля для всего может быть опасно. Как только хакер узнает ваш пароль, у него теперь есть

доступа ко всему в вашей системе и любому приложению, которое вы используете.

Установка разных паролей для каждого используемого приложения является реальным преимуществом для вашей безопасности, а частая их смена позволяет поддерживать высокий уровень защиты от внешних и внутренних угроз.

Узнайте больше о хороших паролях здесь.

Заключение: 10 способов предотвратить кибератаки

Может быть сложно понять, с чего начать, когда дело касается защиты вашего бизнеса от киберпреступлений и кибератак.Информации так много, что она может стать ошеломляющей, особенно если она противоречива.

Вам нужно решение, подходящее для вашего бизнеса и ваших сотрудников. Свяжитесь с нами сегодня, чтобы получить бесплатную оценку кибербезопасности

. Мы можем помочь вам начать ваш путь к обеспечению безопасности.

Поговорите с Leaf сегодня, чтобы узнать, как мы можем помочь вам защитить вашу сеть и предотвратить кибератаки.

10 способов предотвратить кибератаки

Крупные кибератаки на такие компании, как Target и Sears, повысили осведомленность о растущей угрозе киберпреступности. Недавние опросы, проведенные Small Business Authority, Symantec, Kaspersky Lab и National Cybersecurity Alliance, показывают, что многие владельцы малого бизнеса по-прежнему действуют из ложного представления о кибербезопасности.

Недавние опросы, проведенные Small Business Authority, Symantec, Kaspersky Lab и National Cybersecurity Alliance, показывают, что многие владельцы малого бизнеса по-прежнему действуют из ложного представления о кибербезопасности.

Статистика этих исследований мрачна. Подавляющее большинство малых предприятий США не имеют официальной политики безопасности в Интернете для сотрудников, и только около половины имеют хотя бы элементарные меры кибербезопасности. Более того, только около четверти владельцев малого бизнеса провели стороннее тестирование своих компьютерных систем, чтобы убедиться, что они защищены от хакеров, и почти 40% не имеют резервных копий данных в более чем одном месте.

Не равно маленькому с сейфом

Несмотря на значительные риски кибербезопасности, 85 процентов владельцев малого бизнеса считают, что их компания защищена от хакеров, вирусов, вредоносных программ или утечки данных. Этот разрыв во многом объясняется широко распространенным, хотя и ошибочным, убеждением, что малый бизнес вряд ли станет целью кибератак. На самом деле похитители данных просто ищут путь наименьшего сопротивления. Исследование Symantec показало, что 40 процентов атак совершаются против организаций, в которых работает менее 500 сотрудников.

Внешние источники, такие как хакеры, — не единственный способ атаковать вашу компанию. Часто небольшие компании имеют семейную атмосферу и слишком доверяют своим сотрудникам. Это может привести к самоуспокоенности, а это именно то, что нужно недовольному или недавно уволенному сотруднику, чтобы совершить атаку на бизнес.

Атаки могут разрушить ваш бизнес

По мере того, как крупные компании продолжают серьезно относиться к безопасности данных, малые предприятия становятся все более привлекательными целями — и результаты часто разрушительны для владельцев малого бизнеса.

По данным «Лаборатории Касперского», среднегодовые затраты на кибератаки для малого и среднего бизнеса в 2014 году составили более 200 000 долларов. У большинства малых предприятий нет таких денег, и, как следствие, почти 60 процентов малые предприятия, пострадавшие от кибератаки, навсегда закрываются в течение шести месяцев после атаки. Многие из этих предприятий откладывают необходимые улучшения в свои протоколы кибербезопасности, пока не стало слишком поздно, потому что они опасались, что затраты будут непомерно высокими.

У большинства малых предприятий нет таких денег, и, как следствие, почти 60 процентов малые предприятия, пострадавшие от кибератаки, навсегда закрываются в течение шести месяцев после атаки. Многие из этих предприятий откладывают необходимые улучшения в свои протоколы кибербезопасности, пока не стало слишком поздно, потому что они опасались, что затраты будут непомерно высокими.

10 способов предотвратить кибератаки

Даже если в настоящее время у вас нет ресурсов, чтобы привлечь внешнего эксперта для тестирования ваших компьютерных систем и выработки рекомендаций по безопасности, есть простые и экономичные меры, которые вы можете предпринять, чтобы снизить риск стать жертвой дорогостоящей кибератаки:

- Обучайте сотрудников принципам кибербезопасности.

- Устанавливайте, используйте и регулярно обновляйте антивирусное и антишпионское программное обеспечение на каждом компьютере, используемом в вашей компании.

- Используйте брандмауэр для подключения к Интернету.

- Загрузите и установите обновления программного обеспечения для своих операционных систем и приложений по мере их появления.

- Сделайте резервные копии важных бизнес-данных и информации.

- Управляйте физическим доступом к вашим компьютерам и сетевым компонентам.

- Защитите свои сети Wi-Fi. Если у вас есть сеть Wi-Fi на рабочем месте, убедитесь, что она безопасна и скрыта.

- Требовать индивидуальные учетные записи для каждого сотрудника.

- Ограничьте доступ сотрудников к данным и информации и ограничьте права на установку программного обеспечения.

- Регулярно меняйте пароли.

В дополнение к перечисленным советам Федеральная комиссия по связи (FCC) предоставляет инструмент для малых предприятий, который создает индивидуальный план кибербезопасности для вашей компании, выбирая из меню экспертных советов для решения ваших конкретных бизнес-потребностей и проблем, которые могут можно найти по адресу

www. fcc.gov/cyberplanner.

fcc.gov/cyberplanner.

Ваш новый технологический партнер

Утечка данных может нанести ущерб вашему малому бизнесу, обойдясь вам в тысячи или миллионы долларов потерянных продаж и / или ущерба.Группа компаний Capacity имеет инструменты, необходимые для обеспечения надлежащего покрытия для защиты вашей компании от потерь от кибератак. Свяжитесь с нами сегодня.

-> Подпишитесь на наш блогПредотвращение фишинговых атак: как определить и избежать фишинговых атак в 2019 году

Группа экспертов по информационной безопасности обсуждает наиболее распространенные фишинговые атаки и способы их предотвращения.

Фишинговые атаки — одна из наиболее распространенных проблем безопасности, с которыми сталкиваются как частные лица, так и компании при обеспечении безопасности своей информации.Будь то получение доступа к паролям, кредитным картам или другой конфиденциальной информации, хакеры используют электронную почту, социальные сети, телефонные звонки и любые другие формы связи, которые они могут использовать для кражи ценных данных. Бизнес, конечно же, является особенно стоящей целью.

Чтобы помочь компаниям лучше понять, как они могут работать, чтобы не стать жертвами фишинговых атак, мы попросили ряд экспертов по безопасности поделиться своим мнением о наиболее распространенных способах, которыми компании подвергаются фишинговым атакам, и о том, как компании могут их предотвратить.Ниже вы найдете ответы на поставленный нами вопрос:

«Как компании становятся жертвами фишинговых атак и как они могут их предотвратить?»

Познакомьтесь с нашей группой экспертов по безопасности данных:

Тиффани Такер

@ChelseaTech

Тиффани Такер — системный инженер в Chelsea Technologies. Она проработала в сфере информационных технологий около 10 лет. Она имеет степень бакалавра компьютерных наук и степень магистра ИТ-администрирования и безопасности.

Единственная ошибка компаний, которая делает их уязвимыми для фишинговых атак, — это …

Отсутствие необходимых инструментов и неспособность обучить сотрудников их роли в области информационной безопасности.

Сотрудники обладают полномочиями и общими знаниями, которые имеют решающее значение для успеха нарушения безопасности компании. Одним из способов получения злоумышленником этой защищенной информации является фишинг. Целью фишинга является сбор конфиденциальной информации с целью использования этой информации для получения доступа к другим защищенным данным, сетям и т. Д.Успех фишера зависит от установления доверия с его жертвами. Мы живем в эпоху цифровых технологий, и сбор информации стал намного проще, так как мы уже давно прошли дни, когда ныряли в мусорные контейнеры.

Злоумышленники используют различные методы фишинга:

- Встраивание ссылки в электронное письмо, которое перенаправляет вашего сотрудника на незащищенный веб-сайт, запрашивающий конфиденциальную информацию

- Установка трояна через вредоносное вложение электронной почты или объявление, которое позволит злоумышленник для использования лазеек и получения конфиденциальной информации

- Подмена адреса отправителя в электронном письме, чтобы выступать в качестве авторитетного источника и запрашивать конфиденциальную информацию

- Попытка получить информацию о компании по телефону, выдавая себя за известного поставщика компании или ИТ-отдел

Вот несколько шагов, которые компания может предпринять, чтобы защитить себя от фишинга:

- Обучите своих сотрудников и проведите тренинги с имитацией сценариев фишинга.

- Разверните фильтр спама, который обнаруживает вирусы, пустых отправителей и т. Д.

- Держите все системы в актуальном состоянии с помощью последних исправлений и обновлений безопасности.

- Установите антивирусное решение, запланируйте обновления сигнатур и отслеживайте состояние антивируса на всем оборудовании.

- Разработайте политику безопасности, которая включает, помимо прочего, срок действия пароля и сложность.

- Разверните веб-фильтр для блокировки вредоносных веб-сайтов.

- Зашифруйте всю конфиденциальную информацию компании.

- Преобразование электронной почты в формате HTML в текстовые сообщения электронной почты или отключение сообщений электронной почты в формате HTML.

- Требовать шифрования для сотрудников, работающих на дому.

Компания может предпринять несколько шагов для защиты от фишинга. Они должны следить за текущими стратегиями фишинга и подтверждать, что их политики безопасности и решения могут устранять угрозы по мере их развития. Не менее важно убедиться, что их сотрудники понимают типы атак, с которыми они могут столкнуться, риски и способы их устранения.Информированные сотрудники и должным образом защищенные системы играют ключевую роль в защите вашей компании от фишинговых атак.

Артур Зильберман

@laptopmd

Артур Зильберман эмигрировал из Минска, Беларусь, и вырос в Шипсхед-Бэй, Бруклин. Он получил степень бакалавра наук. Он получил степень бакалавра компьютерных наук в Нью-Йоркском технологическом институте, что позволило ему сделать карьеру в качестве корпоративного ИТ-менеджера, а затем поставщика компьютерных услуг. Артур Зильберман — генеральный директор LaptopMD, одного из основных продуктов технологического сообщества Нью-Йорка с 1999 года.

Единственная ошибка компаний, из-за которой они становятся жертвами фишинговых атак, — это …

Небрежное использование Интернета.

Компании становятся жертвами фишинговых атак из-за неосторожного и наивного просмотра веб-страниц. Внедрение политики, предотвращающей доступ к определенным сайтам, значительно снижает вероятность нарушения безопасности предприятия.

Также важно ознакомить ваших сотрудников с тактикой фишеров. Сотрудники должны быть обучены вопросам безопасности как часть их ориентации. Сообщите им, чтобы они с осторожностью относились к электронным письмам с вложениями от людей, которых они не знают. Сообщите им, что ни один надежный веб-сайт не будет запрашивать их пароль по электронной почте. Кроме того, людям нужно внимательно следить за тем, какие браузеры они используют. Прочтите все URL-адреса справа налево. Последний адрес — настоящий домен. Защищенные URL-адреса, не использующие https, являются мошенническими, как и сайты, начинающиеся с IP-адресов.

Сообщите им, чтобы они с осторожностью относились к электронным письмам с вложениями от людей, которых они не знают. Сообщите им, что ни один надежный веб-сайт не будет запрашивать их пароль по электронной почте. Кроме того, людям нужно внимательно следить за тем, какие браузеры они используют. Прочтите все URL-адреса справа налево. Последний адрес — настоящий домен. Защищенные URL-адреса, не использующие https, являются мошенническими, как и сайты, начинающиеся с IP-адресов.

Майк Мейкл

@mike_meikle

Майк Мейкл является партнером SecureHIM, консалтинговой и образовательной компании, которая проводит обучение клиентов по вопросам кибербезопасности по таким темам, как конфиденциальность данных и способы минимизировать риск утечки данных.Он работал в сфере информационных технологий и безопасности более пятнадцати лет и выступал на национальном уровне по вопросам управления рисками, управления и безопасности. Он работал с Intel, McAfee, Financial Times, HIMSS и другими компаниями из списка Fortune 500. Он также является опубликованным автором статей, которые появились в American Medical News, CNBC, CIO Magazine, Los Angeles Times и Chicago Tribune. Он имеет сертификаты сертифицированного специалиста по безопасности информационных систем (CISSP), специалиста по управлению проектами (PMP) и «Зеленый пояс шести сигм».

Есть несколько человеческих и технологических факторов, которые компании должны учитывать, чтобы не стать жертвами фишинговых атак:

Что касается нарушений безопасности и социальной инженерии, то некоторые из наиболее громких нарушений (Target, Sony) были спровоцированы фишинговые кампании. В случае Target третья сторона была скомпрометирована через электронную почту, что позволило злоумышленникам в конечном итоге получить доступ к сети Target.

Фишинг / китинг — один из ключевых компонентов социальной инженерии.Электронные письма составлены так, чтобы напоминать корреспонденцию из надежного источника (правительства, юриста, отдела кадров, банка и т. Д.) И часто заставляют людей нажимать на вредоносную встроенную ссылку. Более изощренные фишинговые письма запускают скрытый код, если письмо просто открывается на целевом компьютере.

Д.) И часто заставляют людей нажимать на вредоносную встроенную ссылку. Более изощренные фишинговые письма запускают скрытый код, если письмо просто открывается на целевом компьютере.

Сотрудники должны убедиться, что они понимают риски при открытии вложений электронной почты или переходе по ссылкам из незнакомых источников, поскольку они могут привести к заражению вредоносными программами или вирусами. Лучше всего это изложить в эффективной образовательной программе по вопросам безопасности.

Важным компонентом защиты от фишинга является обучение сотрудников, которое действительно работает. Большинство тренингов по безопасности, проводимых на предприятии сегодня, проводится либо ежегодно, либо в целях ориентации сотрудников. Если обучение проводится онлайн, сотрудники быстро просматривают контент, игнорируя большую часть информации. Обычно это делается во время обеда при просмотре другого контента. Если на самом деле проводится лично, обучение обычно представляет собой набор слайдов PowerPoint мелким шрифтом, рассказываемых незаинтересованным оратором в течение часа.Предприятию действительно нужна эффективная программа обучения, образования и повышения осведомленности (TEA) для обеспечения безопасности.

Существует несколько различных технологических подходов к борьбе с фишинговыми атаками. Некоторые продукты отправляют тестовые фишинговые электронные письма корпоративному персоналу, которые затем предоставляют руководству службы безопасности показатели эффективности их программ обучения борьбе с фишингом. Их качество может быть разным, но Wombat — популярный продукт в этой сфере.

Другой технологический подход заключается в использовании эвристического продукта для определения того, является ли электронное письмо мошенническим.Показатели успеха этих решений неоднозначны. Они отфильтровывают многие очевидные виды мошенничества, но оставляют без изменений более грамотно оформленные электронные письма. IronPort — лидер в этой нише. Помимо попыток контролировать эксплойты социальной инженерии, компании также могут управлять рисками, инвестируя в страхование ответственности за кибербезопасность. Рентабельность инвестиций для этого типа политики должна быть сопоставлена с бизнес-моделью, хранящимися данными и потенциальным ущербом, который они могут понести в случае утечки данных.

Рентабельность инвестиций для этого типа политики должна быть сопоставлена с бизнес-моделью, хранящимися данными и потенциальным ущербом, который они могут понести в случае утечки данных.

Стив Спирман

@HipaaSolutions